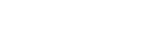

Google 最新发布的《November 2021 Threat Horizons》报告显示 , 大量被入侵的 Google Cloud 实例被用来挖掘加密货币 。 报告显示 , 最近被入侵的 50 个 Google Cloud 实例中 , 多达 86% 被用来进行加密货币挖掘;虽然黑客可以带着他们挖掘的任何加密货币抽身离开 , 但攻击的受害者却要为使用这些货币买单 。

文章插图

文章插图

文章插图

文章插图

文章插图

文章插图

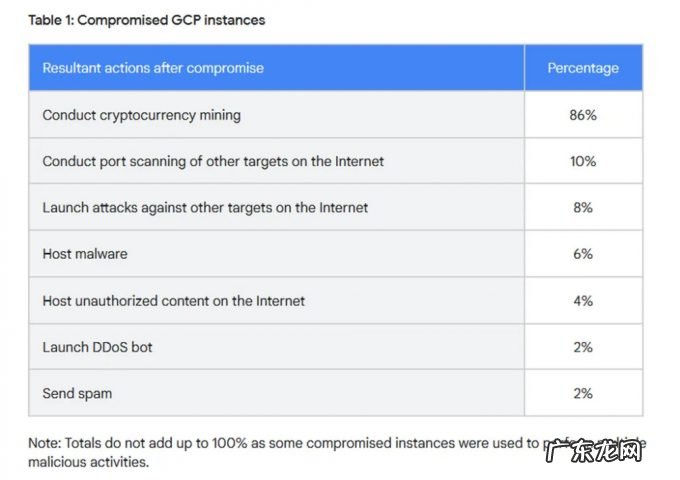

至于被入侵攻击的原因 , Google 表示 48% 实例的用户账户密码是薄弱或没有密码 , 或没有 API 认证 , 26% 的事件是由于云实例中第三方软件的漏洞而发生的 , 12% 是由于”其他问题” , 另外 12%是由于云实例或第三方软件的错误配置 , 只有4%的黑客是由于泄漏的凭证 , 如发布到GitHub的密钥 。

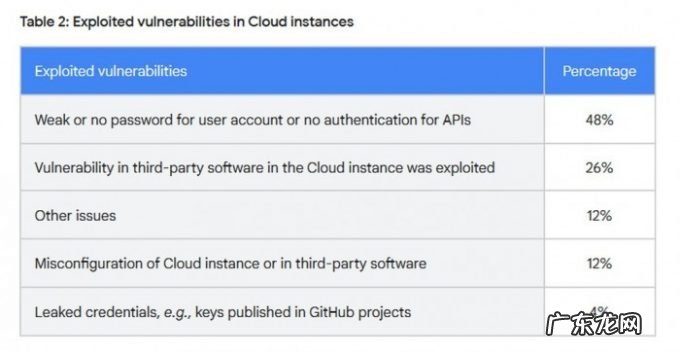

Google认为 , 许多攻击是有脚本的 , 不需要人工干预 , 因为在58%的情况下 , 它注意到采矿软件在被入侵的22秒内被下载到实例上 。 它说 , 人工应对脚本几乎是不可能的 , 所以用户应该确保他们的系统没有漏洞 , 或者有自动系统来阻止攻击 。

【报告:86%被攻击的Google Cloud实例用于挖掘加密】在大多数情况下 , 受害者不是由黑客专门选择的 , 相反 , 他们会扫描 Google Cloud 的IP , 寻找任何易受攻击的系统 。 Google表示 , 不安全的实例可以在短短30分钟内成为攻击目标 , 因此 , 遵循最佳实践非常重要 。

- 新生儿冬天盖什么被子?新生儿盖被子盖到什么位置?

- qq怎么一键恢复被删除的好友? qq好友被误删怎么恢复

- 历史所有添加过的好友? qq怎么恢复被删除的好友

- qq号被盗了怎么找回来

- 养宠物怎样防止小孩被咬

- 淘宝账号怎么开店 淘宝免费开店失败怎么办?怎么解决?淘宝账号被别人开店了怎么办

- 灰度元宇宙Web3.0报告全文:理念、机会、经济规模

- 手机号被别人绑定微信怎么办? 怎么解除微信绑定的手机号码

- 梁万年|上海为何连续日报告感染者过万?何时解封?回应来了!

- 店铺被淘宝永久封申诉成功率 淘宝永久封店还能申诉吗?申诉技巧淘宝二次申诉入口

特别声明:本站内容均来自网友提供或互联网,仅供参考,请勿用于商业和其他非法用途。如果侵犯了您的权益请与我们联系,我们将在24小时内删除。