在今年5月12日美国总统拜登签署的增强国家网络安全的行政命令中 , 要求CISA牵头制定用于联邦机构(非军用)信息系统规划和制定网络安全漏洞和安全事件响应活动的操作流程标准 。

文章图片

CISA发布联邦政府网络安全事件和漏洞响应指南

编译:学术plus高级观察员 张涛

本文主要内容及关键词

1.网络安全事件响应的六个阶段:准备阶段 ,检测和分析阶段(最具挑战环节) , 控制阶段(优先级最高) , 根除和恢复阶段 , 事件后阶段 , 协作阶段; 相关政府机构在安全事件监测、分析和响应过程中的角色和责任 , 总负责机构为美国国土安全部( DHS )与美国网络安全和基础设施安全局 ( CISA )

2.网络漏洞管理与响应的四个阶段:识别阶段 , 评估阶段 , 修复阶段 , 报告和通知阶段 ,建议其他公私机构和企业参考该操作指南

内容主要整理自外文网站相关资料

仅供学习参考 , 欢迎交流指正!

文章观点不代表本机构立场

*****

阅读英文原文/完整报告

【 plus 小专辑 】

《 拜登网络安全三部曲 》

2021年5月12日

拜登签署加强国家网络安全的行政命令

2021年7月27日

拜登喊话:严重网络攻击将引发现实战争

2021年8月25日

紧急!拜登whole of nation网络安全计划

1.六个阶段

网络安全事件响应六个阶段

文章图片

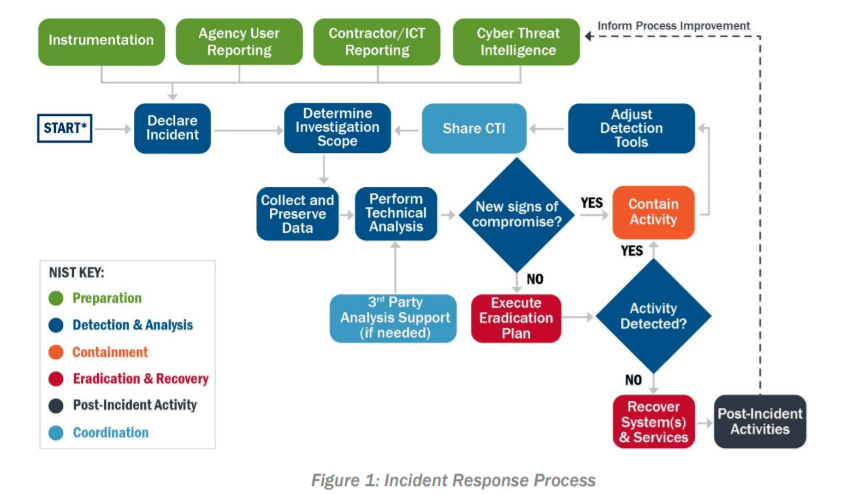

图1:网络安全事件响应流程

如图1所示 ,网络安全事件响应流程可以分为6个阶段 , 分别为:准备阶段、检测和分析阶段、控制阶段、根除和恢复阶段、事件后阶段、协作阶段 。

1.1 准备阶段

准备阶段是指在 网络安全事件发生前进行准备活动以预防其对组织的影响 , 准备阶段包括:

- 制定和理解网络安全事件响应的策略和流程

- 检测环境中的可疑和恶意活动

- 制定人员配置计划

- 对用户进行网络威胁和通知流程的培训

网络安全事件响应过程中 最具挑战的一个环节就是准确地检测和评估网络安全事件:确定事件是否发生 , 如果发生 , 那么云内、主机、网络系统中被入侵的类型、范围和程度如何 。为检测和分析网络安全事件 , 实现预先定义的流程、适当的技术和足够的基准信息来对异常和可疑活动进行监控、检测和预警 。 检测和分析阶段的活动包括:

- 报告事件 , 向CISA报告网络安全事件

- 确定调查范围

- 收集和保存数据

- 进行技术分析

- 借助第三方开展分析(可选项)

- 调整检测工具

控制和遏制在网络安全事件响应中优先级很高 。 目的是通过移除攻击者的访问来预防进一步伤害和减少事件的直接影响 。 常采取的控制活动包括:

- 将受影响的系统和网络与未受影响的系统和网络进行隔离

- 获取取证图像和保留证据用于事件的进一步调查

- 更新防火墙过滤规则

- 非授权访问的拦截、记录 , 以及对恶意软件资源的拦截

- 关闭特定端口、邮件服务器或其他相关的服务器和服务

- 修改系统管理员密码、服务或应用账户信息

这一阶段的目标是通过 移除恶意代码等方式来清除安全事件的影响以恢复正常活动 。 根除相关的活动包括:

- 修复所有受感染的IT环境 , 包括云、主体和网络系统等

特别声明:本站内容均来自网友提供或互联网,仅供参考,请勿用于商业和其他非法用途。如果侵犯了您的权益请与我们联系,我们将在24小时内删除。